TrueCrypt est un logiciel de chiffrement de disques, multiplateforme, sous licence non-libre (cf annexe en seconde partie), mais dont le code source est accessible. Ses développeurs sont anonymes.

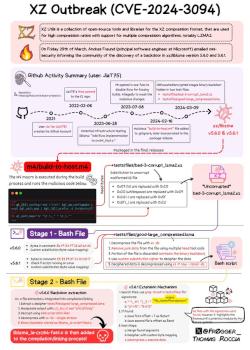

Depuis le 28 mai dernier, le site web officiel TrueCrypt.org redirige vers le sous-domaine de Sourceforge dédié au projet et affiche en rouge un message inquiétant :

ATTENTION : Utiliser TrueCrypt n’est pas sûr car il pourrait contenir des problèmes de sécurité non-corrigés

Cette page explique également aux utilisateurs comment migrer leurs données vers un autre outil de chiffrement… qui n'est autre que BitLocker de Microsoft !

Les faits

Le sous-domaine de Sourceforge hébergeant le projet indique que le développement de TrueCrypt a pris fin en mai 2014, suite à la fin de la période de support de Windows XP et que les systèmes plus récents de Microsoft offrent de base un système de chiffrement. En effet, il est dit que Windows était la cible principale, ce qui expliquerait aussi que la page d’accueil ne dispose que d’informations pour migrer, sous Windows, vers Bitlocker.

En bas de page, il y a un lien vers les instructions pour migrer, depuis Mac OS X, vers la solution intégrée dans ce système d’exploitation, ainsi qu’un équivalent poli de « Google est ton ami » pour les utilisateurs de GNU/Linux (qui pourront se rabattre sur tc-play, voir plus bas). Ce qui étonne certains, c’est que les deux tutoriels conseillent de migrer vers des solutions dont le code source n’est pas accessible, sachant que les développeurs ne voulaient pas utiliser TPM car il pouvait être utilisé par des agences gouvernementales pour récupérer des clés privées.

Sur le site web, on peut télécharger une nouvelle version de TrueCrypt signée avec d’anciennes clés de chiffrement de l’équipe. Celle-ci ne permet que le déchiffrement des données et certains soupçonnent cette version de posséder une porte dérobée. Après tout, ça serait cohérent : miser sur la panique pour que les gens migrent en masse et récupérer un maximum d’informations sensibles…

Hypothèses

Entre soupçons de site cracké et clés utilisées pour signer les versions de TrueCrypt compromises, une pression du gouvernement ou la possibilité que l’alerte ait été mise en place pour protéger les gens d’une porte dérobée dans la dernière version complète de TrueCrypt, la paranoïa s’installe et les rumeurs se multiplient au point que même Le Monde en parle.

Des alternatives libres sous GNU/Linux

Heureusement, sous GNU/Linux on peut toujours utiliser l’utilitaire en ligne de commande tc-play ou un logiciel comme Zulucrypt qui fournit une interface graphique à tc-play (et à LUKS).

Mais la force de TrueCrypt, c’est d’avoir une interface simple à utiliser et d’être multiplateforme. D’un autre côté, même avec une solution de chiffrement auditée, on n’a toujours pas accès au code source de Windows ou de Mac OS X ; qu’espérer, alors, en terme de confidentialité de l’utilisation de ces outils ?

TrueCrypt toujours dans la course?

Néanmoins, il ne faut ni céder à la panique ni faire de suppositions hasardeuses. Même si a priori l’équipe originale ne fera plus de correction de bug, d'après ce billet de la Gibson Research Corporation, TrueCrypt est toujours sûr et on peut en trouver les anciennes versions sur le nouveau site truecrypt.ch tenu, entre autres, par l’ancien président du Parti Pirate suisse.

De plus, TrueCrypt est en train d’être audité et va continuer à l’être, devenant ainsi la première solution de chiffrement de grands volumes de données à avoir été auditée. L’équipe de l’Open Crypto Audit Project, qui s’occupait de cet audit, a aussi publié un miroir de la version 7.1a de TrueCrypt, après l’avoir audité.

Conclusion

Malgré le bruit que tout cela a provoqué, et jusqu’à preuve du contraire, TrueCrypt est toujours fiable ; de plus, il est possible de développer des implémentations alternatives, même si pour l’instant ça reste limité à tc-play sous GNU/Linux.

Annexe sur le caractère non-libre de TrueCrypt

Voir la partie Licence sur la page Wikipédia TrueCrypt, ainsi que les discussions chez Debian, Ubuntu, Redhat, Gentoo et Suse concernant ce logiciel.