Sommaire

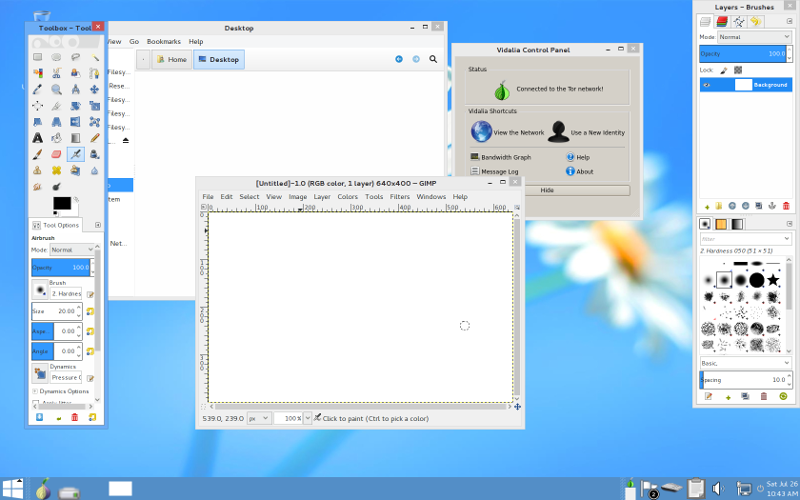

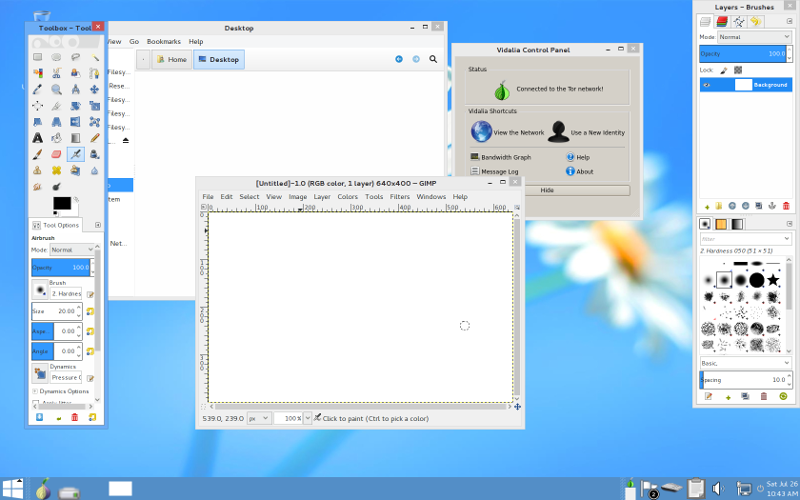

Depuis la dernière dépêche LinuxFR annonçant la sortie de la version 0.20 il y a un peu moins d'un an, la distribution Tails a continué son évolution. La version 1.0 était auparavant sortie le 29 avril dernier. C'était une version de stabilisation et de corrections de bogues/failles de sécurité sans nouveautés majeures.

Tout comme Tor qui a vu son nombre de téléchargements exploser depuis les révélations d'Edward Snowden, le projecteur s'est braqué sur Tails lorsque Bruce Schneier, cryptologue ayant travaillé en collaboration avec des journalistes du Guardian, a indiqué qu'il utilisait Tails pour travailler sur les documents de Snowden.

Pour rappel, si vous avez cliqué sur un lien ci-dessus, vous êtes probablement maintenant considéré comme un « extrémiste » potentiel par la National Security Agency.

La version 1.1 apporte davantage de nouveautés. Tout d'abord, Tails 1.1 est maintenant basé sur Debian 7 « Wheezy » ce qui a conduit à la régénération de milliers de paquets, la migration vers le mode « fallback » de GNOME 3 ainsi que le remplacement d'OpenOffice par LibreOffice.

Changement majeurs

Cette nouvelle version prend maintenant en charge l'UEFI (Unified Extensible Firmware Interface) ce qui devrait permettre à Tails de se lancer sur les ordinateurs récents ainsi que sur Mac.

Le « camouflage » Windows XP a été remplacé par un « camouflage » Windows 8.

Les modules « guest » de VirtualBox ont été importés depuis les rétroportages (« backports ») de Wheezy. L'ensemble des fonctionnalités ne sont disponibles qu'avec le noyau 32 bits.

Autres changements

Correctifs de sécurité

Les logiciels embarqués dans Tails ont été mis à jour ce qui leur permet de profiter des derniers correctifs de sécurité. Le noyau Linux est ainsi présent en version 3.14.13-1, le navigateur web maison s'appuie sur la version 24.7.0 ESR de firefox, les paquets libav sont présents en version 0.8.13 (corrigeant CVE-2014-4609), libxml2 en version 2.8.0 (corrigeant CVE-2014-0191) et dbus en version 1.6.8 (corrigeant CVE-2014-3477, CVE-2014-3532 et CVE-2014-3533), …

Par ailleurs, il n'est maintenant plus possible à l'utilisateur du bureau de passer des arguments à tails-upgrade-frontend, les permissions persistantes sur les fichiers ont été rendues plus sûres, le « handler » du protocole proxy:// de FoxyProxy a été désactivé.

Améliations et modifications mineures

systemd fait son apparition dans Tails. Cependant il n'est pas activé par défaut ; sa présence actuelle facilitera la travail d'intégration pour les futures versions. Python 2.6 n'est plus présent en parallèle de la version 2.7 ; seahorse-nautilus remplace seahorse-plugins, la version stable de scribus remplace scribus-ng ; la version 0.4 de Gobby a laissée la place à la version 0.5 ; le nouveau logo de Tails a été intégré à l'installateur.

Le message « Not enough memory available to check for upgrades » qui pouvait apparaitre lors d'une mise à jour devrait moins apparaitre du fait qu'un peu moins de mémoire est maintenant nécessaire pour lancer ce processus.

La résolution de la fenêtre d'aide du Tails Greeter prend maintenant en compte la résolution de l'écran ce qui devrait arranger les petites résolutions (précédemment la résolution était fixée 800x600).

Whisperback est un logiciel permettant de rapporter des bogues de manière anonyme depuis Tails. La nouvelle version supprime plus proprement les fichiers de log attachés au niveau des données DMI, des adresses IPv6 et des numéros de série.

L'installateur reçoit aussi diverses améliorations (marges cohérentes dans l'interface graphique, installation du chargeur d'amorçage (bootloader) à partir du binaire syslinux présent sur le support cible, …)

Attendre une version corrective

Cette version présenterait plusieurs failles critiques de type 0-day si l'on en croit Exodus Intelligence, une société chargée de détecter les failles logicielles pour ensuite revendre ce genre d'information. La société a posté un message sur Twitter le jour de la sortie de Tails 1.1 pour indiquer que toutes les failles qu'ils avaient repérées étaient toujours présentes.

La société a cependant indiqué qu'elle ne comptait pas divulguer ces informations et qu'elle transmettrait un rapport sur ces failles aux développeurs de Tails afin qu'elles soient corrigées. L'équipe de Tails a confirmé avoir été contactée par Exodus Intelligence en ce sens.

Une version corrective de la distribution devrait donc rapidement faire son apparition dans les semaines qui arrivent.

Et pour la suite ?

D'après l'annonce qui a été faite au moment de la sortie de Tails 1.0, voici ce que l'on peut attendre pour les futures version majeures de la distribution.

Tails 2.0 se focalisera sur la soutenabilité et la maintenabilité. Une grande part du travail consiste à réduire la charge de travail demandée par la création de nouvelles versions de Tails grâce à l'amélioration de l'infrastructure et à l'automatisation des tests. L'objectif est d'être capable de sortir des mises à jour de sécurité le jour même.

Tails 3.0 se focalisera sur les changements internes de Tails pour le rendre plus sécurisé. Cela comprendra un sandboxing (compartimentage) des applications critiques et un durcissement des logiciels.